Ein bekannter Fehler beim Importieren der .p12-Datei von erhaltenen Nutzerzertifikaten von TCS Sectigo äußert sich bei einigen Systemen (z.B. Windows, iOS) wie folgt:

-

Aufforderung zum Einstecken einer Smartcard

-

"Das eingegebene Kennwort ist falsch"

-

"Fehler im zugrunde liegenden Sicherheitssystem. Ungültigen Anbietertyp angegeben“

-

Der Import bricht nach einer Wartezeit ohne Fehlermeldung ab, es erscheint nicht das erwartete Folgefenster zur Auswahl der Sicherheitsstufe für den privaten Schlüssel.

Die Lösung:

-

Unterscheidet sich je nach verwendetem Betriebssystem (es gibt mehrere Möglichkeiten)

-

Wählen Sie aus den folgenden Optionen. In den aufklappbaren Containern finden Sie die genauen Schritte:

-

Windows: Im-/Export mit Zertifikatsmanager (certmgr)

Wenn Sie Windows als Betriebssystem verwenden, erfolgt der Workaround über den eingebauten Zertifikatsmanager. Das Zertifikat wird dort importiert und anschließend wieder (mit den entsprechenden Einstellungen) exportiert. Mit der neu exportierten .pfx-Datei kann dann anschließend der Import erneut probiert werden. Die genauen Schritte sind wie folgt (weiter unten finden Sie auch eine bebilderte Anleitung):

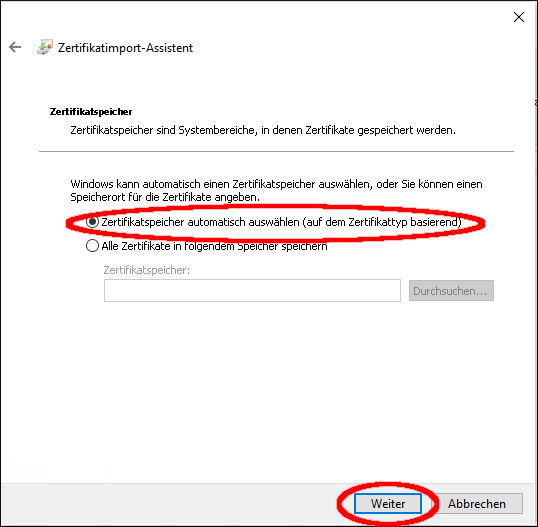

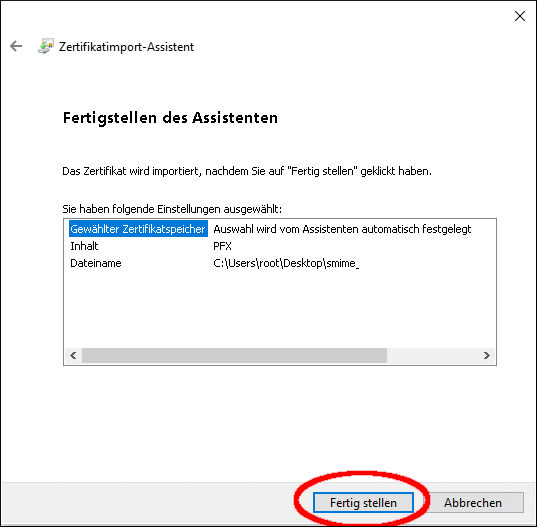

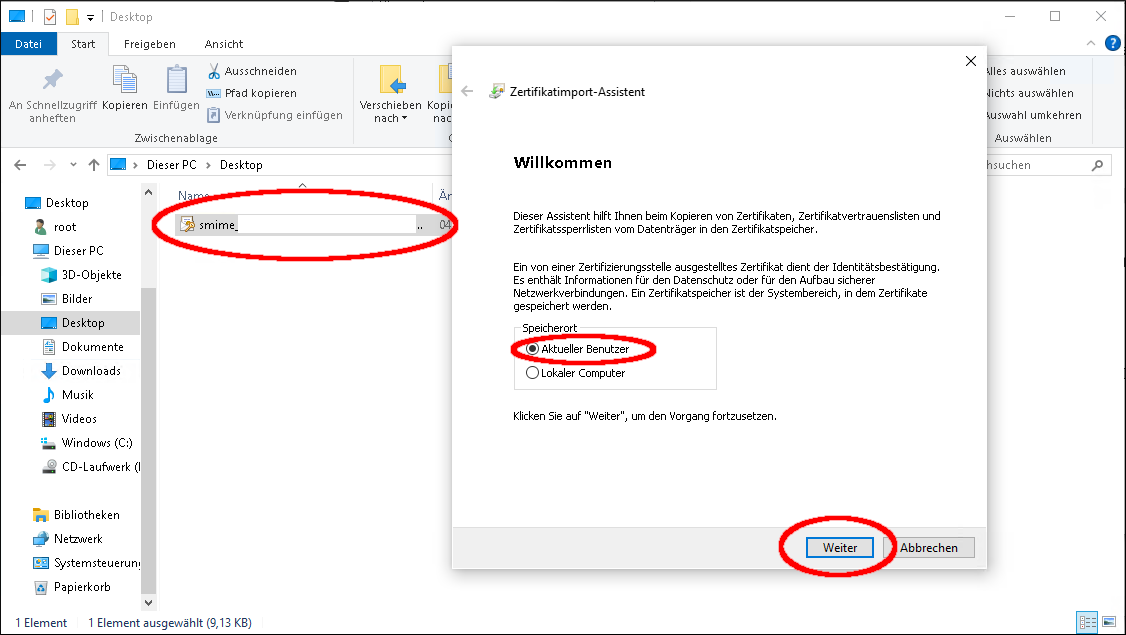

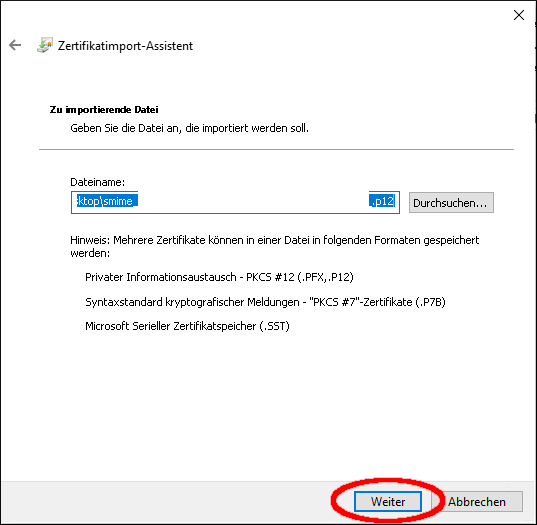

Schritt 1: Importieren des Zertifikats

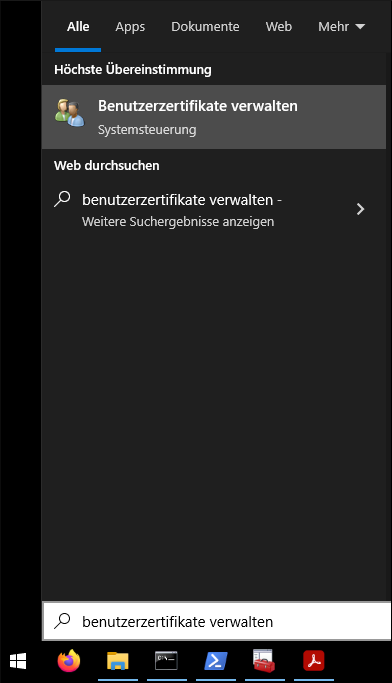

Doppelklick auf die Zertifikatsdatei. Im sich öffnenden Zertifikatimport-Assistent den Speicher-Ort auf "Aktueller Benutzer" belassen und auf "OK" klicken. Anschließend die ausgwählte Datei durch Klicken auf "Weiter" bestätigen. Im folgenden Fenster muss das Passwort der Zertifikatsdatei eingegeben sowie der Haken bei "Schlüssel als exportierbar markieren. […]" gesetzt werden. Nach Klicken auf "Weiter" bleibt "Zertifikatspeicher automatisch auswählen" angewählt, was wiederum mit "Weiter" bestätigt wird. Der Import-Vorgang wird mit "Fertig stellen" bestätigt.

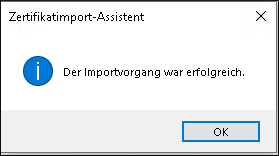

Schritt 2: Exportieren des Zertifikats mit TripleDES-SHA1

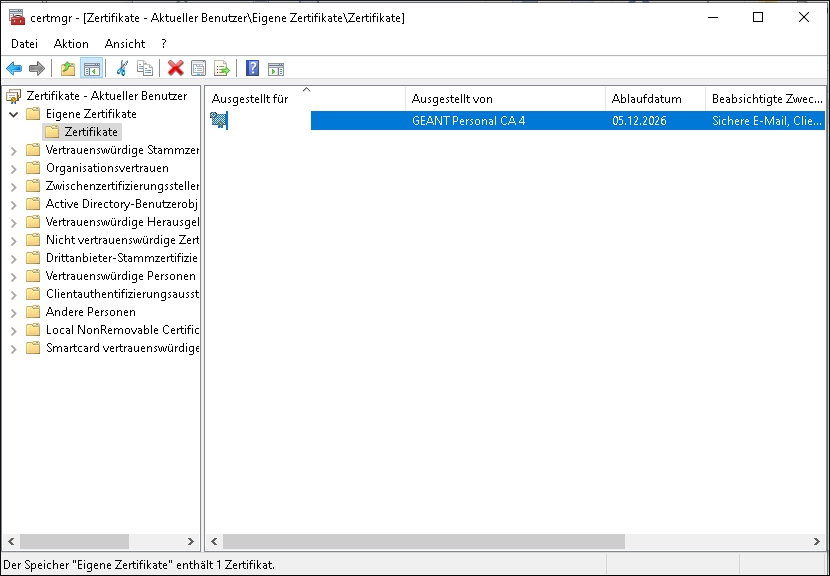

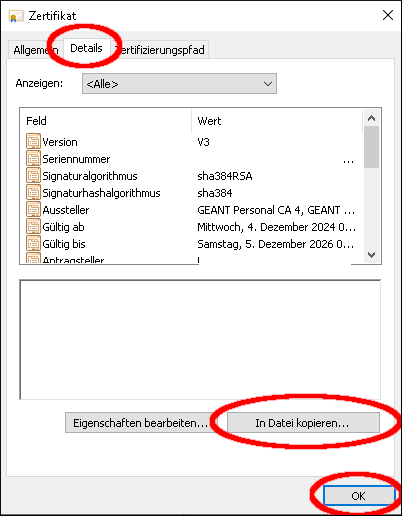

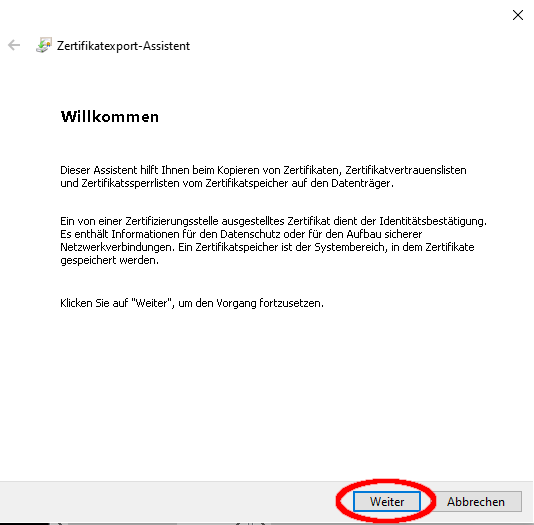

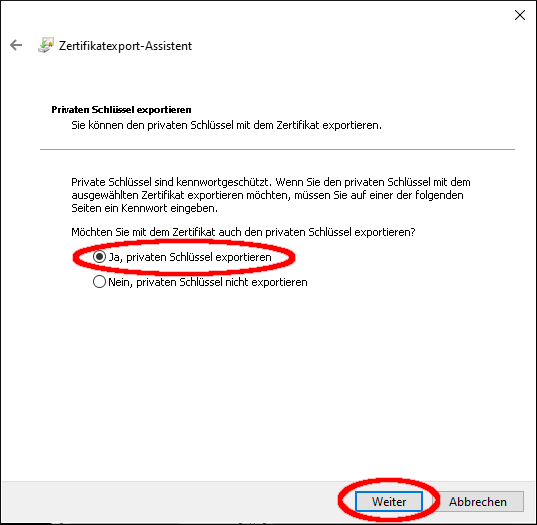

Suchen Sie in der Windows-Suche nach "Benutzerzertifikate verwalten". Im sich öffnenden Fenster finden Sie unter "Eigene Zertifikate" – "Zertifikate" Ihr zuvor importiertes Zertifikat. Dieses wählen Sie per Doppelklick aus. Im Tab "Details" kann über den Button "In Datei kopieren" der Export-Vorgang gestartet werden. Es öffnet sich ein weiteres Fenster, der Vorgang wird durch Klicken auf "Weiter" gestartet. Nun wählen Sie "Ja, privaten Schlüssel exportieren" aus und bestätigen mit "Weiter". Im folgenden Fenster lassen Sie die Standardeinstellungen bestehen und klicken auf "Weiter". Nun wählen Sie die Schaltfläche "Kennwort" an, setzen ein sicheres Export-Kennwort und wählen beim Drop-Down-Menü "Verschlüsselung: TripleDES-SHA1" aus. Nach Klicken auf "Weiter" wählen Sie den Namen und Speicherort der neuen exportierten .pfx-Datei aus. Bestätigen Sie mit "Weiter" und "Fertig stellen".

Die nun exportierte .pfx-Datei kann nun erneut für den Import in z.B. Outlook oder Adobe versucht werden. Wenn das jeweilige Programm auf den Windows-Zertifikatsspeicher zugreifen kann, taucht das Zertifikat ggf. schon im Programm auf.

Schritt-Für-Schritt-Anleitung mit Screenshots

Die oben beschriebenen Schritte finden Sie im Folgenden erneut in Form einer mit Screenshots bebilderten Schritt-Für-Schritt-Anleitung.

Schritt 1: Zertifikat importieren

![Doppelklick auf die Zertifikatsdatei. Im sich öffnenden Zertifikatimport-Assistent den Speicher-Ort auf "Aktueller Benutzer" belassen und auf "OK" klicken.]()

![Doppelklick auf die Zertifikatsdatei. Im sich öffnenden Zertifikatimport-Assistent den Speicher-Ort auf "Aktueller Benutzer" belassen und auf "OK" klicken.]()

![Doppelklick auf die Zertifikatsdatei. Im sich öffnenden Zertifikatimport-Assistent den Speicher-Ort auf "Aktueller Benutzer" belassen und auf "OK" klicken.]()

Doppelklick auf die Zertifikatsdatei. Im sich öffnenden Zertifikatimport-Assistent den Speicher-Ort auf "Aktueller Benutzer" belassen und auf "OK" klicken. ![Anschließend die ausgwählte Datei durch Klicken auf "Weiter" bestätigen.]()

![Anschließend die ausgwählte Datei durch Klicken auf "Weiter" bestätigen.]()

![Anschließend die ausgwählte Datei durch Klicken auf "Weiter" bestätigen.]()

Anschließend die ausgwählte Datei durch Klicken auf "Weiter" bestätigen. ![Im folgenden Fenster muss das Passwort der Zertifikatsdatei eingegeben sowie der Haken bei "Schlüssel als exportierbar markieren. […]" gesetzt werden.]()

![Im folgenden Fenster muss das Passwort der Zertifikatsdatei eingegeben sowie der Haken bei "Schlüssel als exportierbar markieren. […]" gesetzt werden.]()

![Im folgenden Fenster muss das Passwort der Zertifikatsdatei eingegeben sowie der Haken bei "Schlüssel als exportierbar markieren. […]" gesetzt werden.]()

Im folgenden Fenster muss das Passwort der Zertifikatsdatei eingegeben sowie der Haken bei "Schlüssel als exportierbar markieren. […]" gesetzt werden. ![Nach Klicken auf "Weiter" bleibt "Zertifikatspeicher automatisch auswählen" angewählt, was wiederum mit "Weiter" bestätigt wird.]()

![Nach Klicken auf "Weiter" bleibt "Zertifikatspeicher automatisch auswählen" angewählt, was wiederum mit "Weiter" bestätigt wird.]()

![Nach Klicken auf "Weiter" bleibt "Zertifikatspeicher automatisch auswählen" angewählt, was wiederum mit "Weiter" bestätigt wird.]()

Nach Klicken auf "Weiter" bleibt "Zertifikatspeicher automatisch auswählen" angewählt, was wiederum mit "Weiter" bestätigt wird. ![Der Import-Vorgang wird mit "Fertig stellen" bestätigt.]()

![Der Import-Vorgang wird mit "Fertig stellen" bestätigt.]()

![Der Import-Vorgang wird mit "Fertig stellen" bestätigt.]()

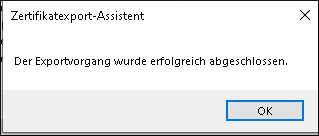

Der Import-Vorgang wird mit "Fertig stellen" bestätigt. ![Der Import-Vorgang ist abgeschlossen.]()

![Der Import-Vorgang ist abgeschlossen.]()

![Der Import-Vorgang ist abgeschlossen.]()

Der Import-Vorgang ist abgeschlossen. Schritt 2: Exportieren des Zertifikats mit TripleDES-SHA1

![Suchen Sie in der Windows-Suche nach "Benutzerzertifikate verwalten".]()

![Suchen Sie in der Windows-Suche nach "Benutzerzertifikate verwalten".]()

![Suchen Sie in der Windows-Suche nach "Benutzerzertifikate verwalten".]()

Suchen Sie in der Windows-Suche nach "Benutzerzertifikate verwalten". ![Im sich öffnenden Fenster finden Sie unter "Eigene Zertifikate" – "Zertifikate" Ihr zuvor importiertes Zertifikat. Dieses wählen Sie per Doppelklick aus.]()

![Im sich öffnenden Fenster finden Sie unter "Eigene Zertifikate" – "Zertifikate" Ihr zuvor importiertes Zertifikat. Dieses wählen Sie per Doppelklick aus.]()

![Im sich öffnenden Fenster finden Sie unter "Eigene Zertifikate" – "Zertifikate" Ihr zuvor importiertes Zertifikat. Dieses wählen Sie per Doppelklick aus.]()

Im sich öffnenden Fenster finden Sie unter "Eigene Zertifikate" – "Zertifikate" Ihr zuvor importiertes Zertifikat. Dieses wählen Sie per Doppelklick aus. ![Im Tab "Details" kann über den Button "In Datei kopieren" der Export-Vorgang gestartet werden]()

![Im Tab "Details" kann über den Button "In Datei kopieren" der Export-Vorgang gestartet werden]()

![Im Tab "Details" kann über den Button "In Datei kopieren" der Export-Vorgang gestartet werden]()

Im Tab "Details" kann über den Button "In Datei kopieren" der Export-Vorgang gestartet werden ![Es öffnet sich ein weiteres Fenster, der Vorgang wird durch Klicken auf "Weiter" gestartet.]()

![Es öffnet sich ein weiteres Fenster, der Vorgang wird durch Klicken auf "Weiter" gestartet.]()

![Es öffnet sich ein weiteres Fenster, der Vorgang wird durch Klicken auf "Weiter" gestartet.]()

Es öffnet sich ein weiteres Fenster, der Vorgang wird durch Klicken auf "Weiter" gestartet. ![Nun wählen Sie "Ja, privaten Schlüssel exportieren" aus und bestätigen mit "Weiter".]()

![Nun wählen Sie "Ja, privaten Schlüssel exportieren" aus und bestätigen mit "Weiter".]()

![Nun wählen Sie "Ja, privaten Schlüssel exportieren" aus und bestätigen mit "Weiter".]()

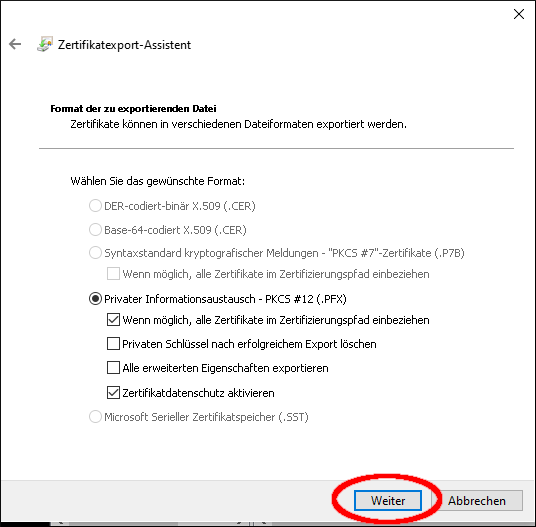

Nun wählen Sie "Ja, privaten Schlüssel exportieren" aus und bestätigen mit "Weiter". ![Im folgenden Fenster lassen Sie die Standardeinstellungen bestehen und klicken auf "Weiter".]()

![Im folgenden Fenster lassen Sie die Standardeinstellungen bestehen und klicken auf "Weiter".]()

![Im folgenden Fenster lassen Sie die Standardeinstellungen bestehen und klicken auf "Weiter".]()

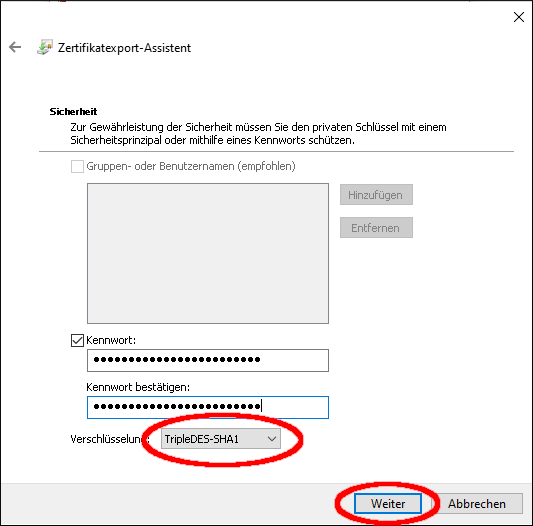

Im folgenden Fenster lassen Sie die Standardeinstellungen bestehen und klicken auf "Weiter". ![Nun wählen Sie die Schaltfläche "Kennwort" an, setzen ein sicheres Export-Kennwort und wählen beim Drop-Down-Menü "Verschlüsselung: TripleDES-SHA1" aus.]()

![Nun wählen Sie die Schaltfläche "Kennwort" an, setzen ein sicheres Export-Kennwort und wählen beim Drop-Down-Menü "Verschlüsselung: TripleDES-SHA1" aus.]()

![Nun wählen Sie die Schaltfläche "Kennwort" an, setzen ein sicheres Export-Kennwort und wählen beim Drop-Down-Menü "Verschlüsselung: TripleDES-SHA1" aus.]()

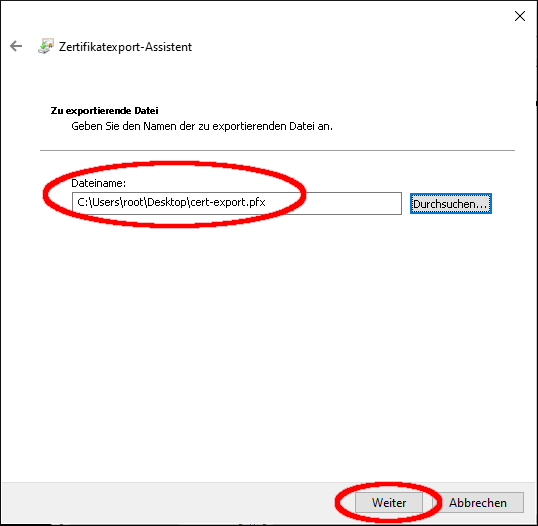

Nun wählen Sie die Schaltfläche "Kennwort" an, setzen ein sicheres Export-Kennwort und wählen beim Drop-Down-Menü "Verschlüsselung: TripleDES-SHA1" aus. ![Nach Klicken auf "Weiter" wählen Sie den Namen und Speicherort der neuen exportierten .pfx-Datei aus. Bestätigen Sie mit "Weiter.]()

![Nach Klicken auf "Weiter" wählen Sie den Namen und Speicherort der neuen exportierten .pfx-Datei aus. Bestätigen Sie mit "Weiter.]()

![Nach Klicken auf "Weiter" wählen Sie den Namen und Speicherort der neuen exportierten .pfx-Datei aus. Bestätigen Sie mit "Weiter.]()

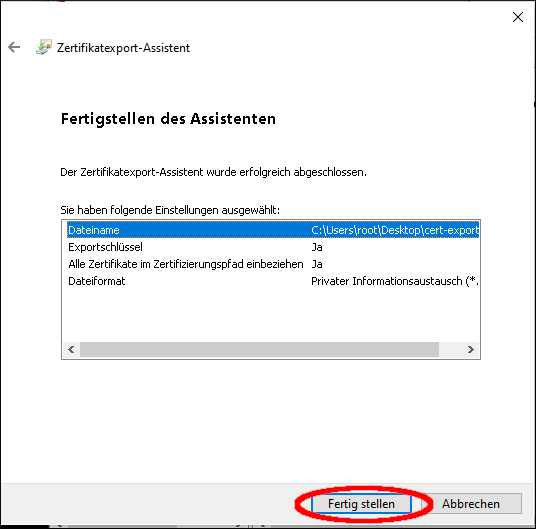

Nach Klicken auf "Weiter" wählen Sie den Namen und Speicherort der neuen exportierten .pfx-Datei aus. Bestätigen Sie mit "Weiter. ![Bestätigen Sie mit "Fertig stellen"']()

![Bestätigen Sie mit "Fertig stellen"']()

![Bestätigen Sie mit "Fertig stellen"']()

Bestätigen Sie mit "Fertig stellen"' ![Der Export-Vorgang ist beendet. Die exportierte Datei kann nun in einem neuen Versuch in das jeweilige Programm importiert werden.]()

![Der Export-Vorgang ist beendet. Die exportierte Datei kann nun in einem neuen Versuch in das jeweilige Programm importiert werden.]()

![Der Export-Vorgang ist beendet. Die exportierte Datei kann nun in einem neuen Versuch in das jeweilige Programm importiert werden.]()

Der Export-Vorgang ist beendet. Die exportierte Datei kann nun in einem neuen Versuch in das jeweilige Programm importiert werden. -

Linux / macOS: openssl auf der Befehlszeile

Wenn Sie ein Linux-basiertes Betriebssystem oder macOS verwenden, wenden Sie den Workaround am besten auf der Befehlszeile an. Dazu führen Sie folgende Schritte durch:

Schritt 1: .p12-Datei zu einer .pem-Datei konvertieren (Es wird das zuvor gesetzte Passwort sowie das neu zu setzende Passwort für die neue .pem-Datei abgefragt):

openssl pkcs12 -in zertifikat.p12 -out neu.pemSchritt 2: Zurück konvertieren der .pem-Datei in eine .p12-Datei (auch hier wird das zuvor gesetzte Paswort der .pem-Datei sowie das neu zu setzende Passwort der neuen .p12-Datei abgefragt)

openssl pkcs12 -export -legacy -in neu.pem -out neu.p12Durch die Verwendung der -legacy - Flag wird ein älteres kryptographisches Verfahren gewählt (siehe Hinweis unten). Mit der neuen .p12-Datei kann der Import des Zertifikats nun erneut probiert werden.

Bei Anwendung des o.g. Workarounds wird standardmäßig das kryptographische Verfahren TripleDES-CBC(/SHA1) zum Schutz des privaten Schlüssels verwendet. Dies ist deutlich älter und unsicherer als die standardmäßige verwendete Variante in den Zertifikatsbundle-Dateien von Sectigo (AES256-SHA256). Da ohne diese Änderung der Import bei o.g. Fehler nicht funktioniert, gibt es dafür jedoch momentan keine Alternative.

Das bedeutet, dass bei Anwendung des o.g. Workarounds der Schutz der (neu exportierten) Schlüsseldatei vor unberechtigtem Zugriff umso wichtiger ist, da sich auf den Passwortschutz durch das unsicherere kryptographische Verfahren nicht verlassen werden kann. Die Datei sollte am besten nach dem Importieren wieder gelöscht werden (oder falls das keine Option ist nur lokal abgelegt werden).

![Im folgenden Fenster muss das Passwort der Zertifikatsdatei eingegeben sowie der Haken bei "Schlüssel als exportierbar markieren. […]" gesetzt werden.](https://www.luis.uni-hannover.de/fileadmin/it_sicherheit/images/zertifikate/TCS_Smartcard_Fix/sectigo_p12_fix_certmgr_003.png)