Beschränkungen für Server-Systeme

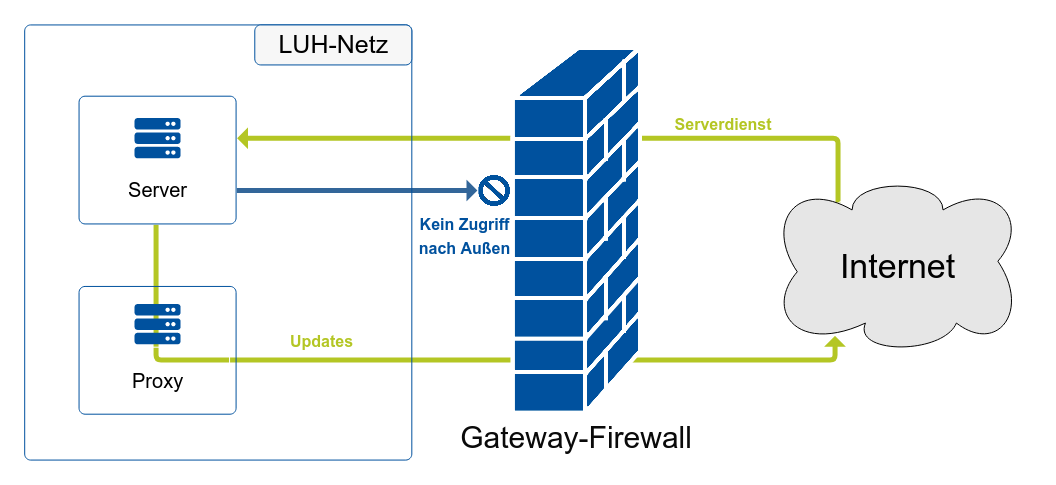

Jedes System, das Server-Dienste für das Internet anbieten soll, ist in der Gateway-Firewall für den Server-Dienst passend freizuschalten. Aber auch rein interne Server sollten als Server in der Firewall konfiguriert werden. Mit der Einstellung als Server geht nämlich auch eine Einschränkung ausgehenden Datenverkehrs einher, die die Detektion von erfolgreichen Hacks und Malware-Infektionen deutlich verbessert und die Auswirkungen solcher Sicherheitsvorfälle senkt.

Öffnung für eingehende Anfragen auf Serverdienste

Durch die Kategorisierung als Server-System werden passende Ports an der Gateway-Firewall geöffnet. Damit wird der Zugriff aus dem Internet auf die Services erst möglich, da ansonsten die Voreinstellung eingehende Anfragen abblocken würde. Z.B. wird für Webserver so neben den tcp-Ports 80 und 443 für http und https auch icmp für eingehende ping-Anfragen geöffnet.

Aus Firewall-Sicht sind grundsätzlich alle Server-Dienste möglich und konfigurierbar. Allerdings sollte aus Gründen der Handhabbarkeit nicht von den Standard-Ports abgewichen werden. Auch werden unsichere Protokolle aus Sicherheitsgründen nicht geöffnet, beispielsweise ist das Anbieten eines unverschlüsselten Telnet-Zugangs nicht mehr zeitgemäß.

Blockierung ausgehender Verbindungsversuche

Die allermeisten Server-Systeme benötigen keine ausgehenden Verbindungen ins Internet für die Bereitstellung ihrer Server-Dienste. Für die Installation und Updates stehen LUH-interne Server und auch einen Web-Proxy bereit, auch für andere Dienste wie z.B. Zeitserver und DNS sollten LUH-interne Server genutzt werden. Server-Systeme sind daher auf den (Secure-)Proxy und LUH-interne Dienste einzustellen.

Natürlich gibt es auch vereinzelt Ausnahmen, bei denen im Betrieb der Server-Funktionen ausgehende Verbindungen des Servers ins Internet nötig sind. Sollte Ihr Server tatsächlich so eine Ausnahme sein, sprechen Sie dieses bitte mit dem Rechenzentrum ab. Es wird dann geklärt, ob dieses wirklich nötig ist, vielleicht nicht doch auch über den Proxy erfolgen kann und ggf. wird eine passende Sonderfreischaltung vorgenommen.

Gewinn durch restriktive Einstellungen

Die restriktive Einstellung eines Server-Systems erfordert zunächst eine Anpassung der Server-Konfiguration (bzw. zukünftig ein passendes Aufsetzen eines Servers). Diese Anpassung ist bei normalen Servern erfahrungsgemäßg nicht groß. Bei auch nach Proxy-Einstellungen etc. verbleibenden Direkt-Verbindungsversuchen ist ggf. eine tiefere Suche auf dem System notwendig.

Dieser Aufwand lohnt sich aber, um entweder in dem Moment oder später Malware auf dem System zu erkennen. Baut ein Server-System normalerweise keine Verbindungen nach Außen mehr auf, so kann dieses durch das Rechenzentrum in den Firewall-Logs gemonitort werden. Tritt nun doch ein Verbindungsversuch auf, insbesondere mehrfach oder regelmäßig, so liegt entweder eine Um- und Fehlkonfiguration vor oder das System ist kompromitiert.